Conferencia - Protección de datos personales en el área TI

La protección de datos es un tema que se extiende mucho en

el ambito de TI por las nuevas tendencias tecnológicas y va ligada con los

proyectos de software.

La protección de datos

es un derecho humano de privacidad, proteger los datos de los usuarios

que están dentro de un sistema y como son algunos de los requisitos con los que

debe cumplir una base de datos, en 2010 se forma la ley genera la ley de

privacidad de datos personales y con ello surgen nuevas reglas para la

protección de datos.

Hay tres tipos de datos existentes que se pueden dominar y

capturar para algún registro cuales son generales, patrimoniales y sensibles

estos últimos para su captura se necesita de un acuerdo legal que tiene que ser

firmado para compartirlos.

Avisos de privacidad:

El Aviso de Privacidad es un documento generado por la

persona física (profesionista, médico, consultor, etc) o moral (empresa o

negocio de carácter privado) responsable de la recopilación y tratamiento

adecuado de datos personales y debe ser puesto a disposición del titular de los

datos(url).

deben cumplir con diagnostico de datos, finalidad, medidas

de seguridad físicas y tecnológicas.

en enero de 2017 se creo la nueva ley de protección de datos

personales. la cual exige que todo explica que los sujetos obligados por esta

ley, son en el ámbito federal, estatal y municipal, es cualquier autoridad,

entidad, órgano y organismo de los Poderes Ejecutivo, Legislativo y Judicial,

órganos autónomos, partidos políticos, fideicomisos y fondos públicos.

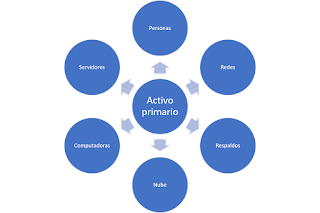

Ademas proteger toda base de datos digital, así como la

conservación y eliminación y analizar los riegos como los activos.

Ademas proteger toda base de datos digital, así como la

conservación y eliminación y analizar los riegos como los activos.

Debe cumplir con los principios seguridad de información y

de dato: Confidencialidad, Integridad, Disponibilidad y Sistema.

Riegos pueden haber externos, ambientales y internos.

Se debe proteger las bases de datos de:

- amenazas

- hackers

- ataques dirigidos

- ataques con código malicioso

No hay comentarios.:

Publicar un comentario